Share article

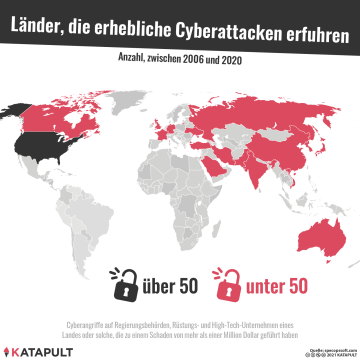

Wenn über den Toaster Kontodaten mitgelesen, Autos in einen See manövriert oder Herzschrittmacher manipuliert werden, kann dies Biografien zerstören oder gar Menschenleben kosten. Erst im vergangenen September gab es einen Hackerangriff auf das Universitätsklinikum Düsseldorf. Die Angreifer verschlüsselten mehrere Server und hinterließen ein Erpresserschreiben. Das Krankenhaus erließ einen Aufnahmestopp von Neupatienten, bis die Situation aufgeklärt war. Eine Patientin, die dringend versorgt werden musste, musste 25 Kilometer in ein Krankenhaus nach Wuppertal gefahren werden. Sie verstarb kurze Zeit später. Die Verzögerung kostete sie das Leben.

Bei dem sogenannten Internet der Dinge (»Internet of things«, IoT) handelt es sich um ein Netzwerk unterschiedlicher Geräte und Technologien, die über eine Software miteinander kommunizieren können – zum Beispiel über das Internet. Aktuell sind circa 27 Milliarden IoT-Geräte weltweit in Benutzung. Schätzungen gehen für das Jahr 2030 von einem Anstieg auf 50 bis 80 Milliarden Geräte teils sehr weit auseinander. Mittlerweile sind sie aus unserem Alltag kaum mehr wegzudenken. Dass Handys permanent mit dem Internet verbunden sind, kennt man schon länger, auch dass man sie deshalb Smartphones nennt. Doch die Zahl vernetzter Geräte (»Smart Devices«) in unserem Alltag nimmt stetig zu: Küchenmaschinen, Kühlschränke, Fernseher, Autos – die Liste ist lang.

98 Prozent des Netzverkehrs läuft unverschlüsselt ab

Experten schätzen die Sicherheit dieser Geräte allerdings als zu gering ein – erst im Sommer verkaufte Aldi eine Küchenmaschine, in die überhaupt keine Sicherheitsvorkehrungen eingebaut waren. Einem Forschungsteam gelang es, über das WLAN auf das Smart Device zuzugreifen und es zu manipulieren. Außenstehende können so das Gerät steuern und Einstellungen verändern. IoT-Geräte sind deshalb ein beliebtes Angriffsziel von Hackern. Es gab in den letzten Jahren zahlreiche Fälle, die zu denken geben: gehackte Türschlösser etwa oder ein Auto, das aus der Ferne beschleunigt, verlangsamt und sogar von der Straße gebracht werden konnte. Bei einem globalen Angriff auf mindestens 500.000 Geräte aus Privathaushalten gleichzeitig wurden ganze Webseiten für Stunden lahmgelegt. Nicht irgendwelche: Darunter waren Netflix, Twitter und Reddit.

Das Problem dabei ist, dass die eingebauten Sicherheitsstandards dieser Smart Devices meist sehr niedrig sind und Hacker leichtes Spiel haben, in diese einzudringen. Ein internationales Forscherteam untersuchte in einer aktuellen Studie die Sicherheit von IoT-Geräten. Ergebnis: Häufig halten sich die Hersteller nicht an internationale Sicherheitsstandards. Zusätzlich mangele es vielen Nutzern an Wissen und einem angemessenem Bewusstsein für die Gefahren dieser noch sehr neuen Produkte. Dass viele mittlerweile eine echte E-Mail von Computerviren übertragendem Spam unterscheiden können, ist zwar gut, doch sind sich die meisten gar nicht über die kreativen Möglichkeiten von Hackern im Klaren, Sicherheitslücken des IoT für ihre Zwecke auszunutzen. Ein erhebliches Problem sind den Forschern zufolge aber auch mangelnde Sicherheitsupdates. Der Druck, das Produkt möglichst schnell auf den Markt zu bringen, spielt dabei eine entscheidende Rolle. Die allgemeine Funktionalität der Smart Devices hat oft Vorrang gegenüber der Sicherheit. Es bestehe die Gefahr, die Geräte mit Schadsoftware zu infizieren. Dabei stehlen die Angreifer häufig gespeicherte, personenbezogene Daten oder verschlüsseln diese, um die Besitzer mit ihren Daten um Lösegeld zu erpressen.

Die »Unit 42«, ein Forscherteam des IT-Sicherheitsunternehmens Palo Alto Networks, prüfte mehr als 1,2 Millionen IoT-Geräte von Unternehmen verschiedener Branchen in den USA auf ihre Sicherheit. Die Ergebnisse sind ernüchternd: 98 Prozent des IoT-Netzverkehrs laufe unverschlüsselt ab, persönliche Daten seien damit gefährdet.

Google, IBM und Facebook setzen sich für schwächere Datenschutzgesetze ein

Markus Beckedahl, Chefredakteur der Nachrichtenwebsite für digitale Themen Netzpolitik.org, erklärte im Gespräch mit KATAPULT, warum so wenig Einsatz bei der Integration von angemessenen Sicherheitsstandards gezeigt wird. Es gehe im Geschäft mit Smart Devices um viel Geld. Es fehlten aber stärkere, verbindliche Standards, um Zertifizierungen etwa vom TÜV zu erhalten. Bei einer Zertifizierung wird überprüft, ob ein Produkt bestimmten Anforderungen entspricht. Diese seien nur über einen »entsprechenden Investitionsrahmen zu schaffen«, wodurch dann zwar weniger, dafür aber sicherere Produkte auf den Markt kämen. Es gebe laut Beckedahl konkurrierende Lobbys, die sich darum streiten, ob Sicherheitsstandards eher hoch oder niedrig sein sollten. So könne es vorkommen, dass bereits zum Verkaufsstart eines Gerätes dieses keine Sicherheitsupdates mehr erhält. Die Hersteller seien gar nicht verpflichtet, im Rahmen der 24-monatigen Gewährleistungsfrist für entsprechende Updates zu sorgen. Die großen Techkonzerne und Verbände wie der Zentralverband Elektrotechnik- und Elektronikindustrie setzen sich hierbei für niedrigere Standards ein, kleine Verbraucherorganisationen wie der Bundesverband der Verbraucherzentralen (VZBV) für eher strengere Regeln. Als die EU-Datenschutzgrundverordnung (DSGVO) im Mai 2018 in Kraft trat, erklärten sich die großen Player wie Apple und Microsoft bereit, die Standards weltweit einzuführen. Gleichzeitig setzten sich aber große Technologiekonzerne, darunter Google, IBM und Facebook, über Lobbyarbeit in den USA für schwächere Datenschutzgesetze auf nationaler Ebene ein.

Beckedahl empfiehlt, dass Hersteller für die durchschnittliche Lebenszeit dieser Geräte zu Updates verpflichtet werden. Eine Kaffeemaschine habe eine durchschnittliche Lebenszeit von circa fünf Jahren. Sofern der Hersteller zur Bereitstellung der Updates nicht in der Lage ist oder diese nicht bereitstellen möchte, bestehe auch die Möglichkeit, die Software der Geräte »als Open-Source zur Verfügung [zu] stellen«, sie also öffentlich zugänglich zu machen. Damit könnten private Entwickler auf den Quellcode der Programme zugreifen und Sicherheitslücken für andere Nutzer schließen.

83 Prozent der medizinischen Geräte mit veralteter Software

IoT-Geräte werden auch zunehmend im Gesundheitsbereich eingesetzt, die Qualität der Versorgung kann damit erheblich steigen. Für die häusliche Versorgung, aber auch im klinischen Umfeld ergeben sich dadurch neue Möglichkeiten: Pflegebedürftige können mithilfe von Kameras und Sensoren im eigenen Zuhause überwacht werden, was in der stationären Patientenversorgung erhebliche Kosten einspare, so Karolina Lange, Rechtsanwältin für Medizinrecht, und ihr wissenschaftlicher Mitarbeiter Jonas Bördner. Ihnen zufolge übernehmen künftig Smart Devices die Erhebung von Langzeit-EKGs. Damit gehen allerdings Gefahren einher. Gesundheitsbezogene Daten sind sehr wertvoll, Cyberangriffe zielen täglich darauf ab, diese zu stehlen und damit Erpressungsgeschäfte zu betreiben. Erst im Oktober ereignete sich in Finnland ein Fall, bei dem Hacker psychotherapeutische Behandlungsdaten stahlen. Dabei handelte es sich um »Tagebücher, Diagnosen, Notizen aus Therapiegesprächen und Kontaktinformationen«. Patientendaten sind im Darknet mittlerweile lukrativer als Passwörter und Kreditkartendaten.

Neben den Daten kann aber auch die Gesundheit selbst bedroht sein. So gab es in den USA einen Fall von manipulierbaren Herzschrittmachern und Insulinpumpen der Firma Medtronic. Hacker hatten den Hersteller zwar 2017 auf die Sicherheitslücken der Apparate hingewiesen. Dieser bemühte sich allerdings nicht, sie zu schließen. In Europa unterliegen medizinische Geräte seit 2017 den strengeren Vorschriften der EU-Medizinprodukteverordnung (MDR). Sie ersetzt zwei ältere Regelungen, die derzeit noch für Produkte, die bereits auf dem Markt sind, übergangsweise bis Mai 2021 gelten. Spätestens dann müssen Hersteller sich an die strengeren Bestimmungen halten. Zu den Neuerungen zählen etwa ein zusätzliches Kontrollverfahren für Medizinprodukte mit hohem Risiko durch ein Expertengremium oder die Einführung einer eindeutigen Produktnummer, um Geräte besser zurückverfolgen zu können. Außerdem sollen zukünftig bereits kleinere Mängel meldepflichtig sein, zuvor mussten lediglich lebensgefährliche Fehlfunktionen dokumentiert werden. Neu ist zudem, dass die europäische Datenbank für Medizinprodukte teilweise öffentlich zugänglich gemacht werden soll. Übrigens gelten diese Regelungen mitunter ebenso für Hersteller von Software, denn rechtlich gesehen kann auch ein Programm ein Medizinprodukt sein, wenn es medizinischen Zwecken dient.

Die erwähnte Studie der Unit 42 befasste sich auch mit der Sicherheit von IoT im Gesundheitswesen. Ihr zufolge liefen im Jahr 2019 83 Prozent der medizinischen Geräte auf veralteter Software, was im Vergleich zum Vorjahr einen Anstieg von 56 Prozent bedeutet. Dieser hohe Wert ist zum Teil darauf zurückzuführen, dass auf vielen Smart Devices Betriebssysteme wie Windows 7 installiert sind, die keine Updates mehr erhalten. Alte, seit Jahren geschlossene Sicherheitslücken erfahren damit bei Hackern ein Comeback, da sie auf den veralteten Systemen wieder ausgenutzt werden können. Problematisch sei zudem, dass in 72 Prozent der Netzwerke im Gesundheitswesen IoT und andere Computer miteinander verbunden sind, anstatt sie als getrennte Netze zu betreiben. Dadurch kann sich Schadsoftware von einfachen PCs auf empfindliche medizinische Geräte übertragen. Etwas mehr als die Hälfte aller Bedrohungen im Gesundheitssektor betreffen bildgebende Geräte, also beispielsweise CT-, MRT- und Röntgengeräte.

Staatlichen Prüfern fehlt Know-how

Susanne Mauersberg, Gesundheitsreferentin des VZBV, erklärt gegenüber KATAPULT, dass auch hier vielfach das Wissen um eine angemessene Cybersicherheit fehle. In der Vergangenheit sei es schlicht nicht notwendig gewesen, dass Krankenhäuser offene Sicherheitslücken, beispielsweise durch frei verfügbares WLAN, in ihr Gesamtsicherheitskonzept einplanten. Entlang der neuen Technologien und Risiken habe bislang niemand angemessene Sicherheitsstrategien entworfen, auch weil bezahlbares Personal mit entsprechendem Know-how fehle. Zukünftig müssten sich Verbraucher darauf einstellen, nicht immer vollständig überprüfte und sichere Produkte zu erhalten. Warum? Weil es wichtig sei, zu begreifen, dass man in einer digitalisierten Welt mit Sicherheitslücken lebe. Die Technik entwickle sich so rasant, dass Regulierungen stets hinterherhinken. Deshalb müsse sich die Bevölkerung selbst »eine gewisse Fachexpertise« aneignen, mahnt Mauersberg.

Da der Gesundheitsbereich in Deutschland zu den sogenannten kritischen Infrastrukturen zählt – in Coronazeiten würde man auch »systemrelevant« sagen –, unterliegt er verstärkten Kontrollen. Das bedeutet, er muss höchsten Sicherheitsstandards genügen. Verantwortlich dafür ist die Gematik, die Gesellschaft für Telematikanwendungen der Gesundheitskarte, deren Mehrheitsgesellschafter das Bundesgesundheitsministerium ist. Laut Susanne Mauersberg sind bislang jedoch noch nicht alle Gesundheitsbetriebe an diese Infrastruktur angeschlossen. Wenn neue Produkte auf den Markt kommen, die durch Hackerangriffe gefährdet sein könnten, zeigt sich, dass sowohl staatlichen Prüfern als auch den Kontrollstellen der Hersteller mitunter das nötige Know-how fehlt, um die Produkte hinreichend auf ihre Datensicherheit überprüfen zu können. Erst kürzlich gab es den Fall, dass das Bundesinstitut für Arzneimittel und Medizinprodukte eine App überprüfte und freigab, obwohl sie mehrere Sicherheitslücken aufwies. So sendete die App »Velibra«, die Patienten mit Angst- und Panikstörungen helfen soll, etwa unerlaubt Daten in die USA. Außerdem wurde Nutzern bei der Registrierung mitgeteilt, wenn eine E-Mail-Adresse schon vergeben war. Somit hätte jemand leicht herausfinden können, wer als Nutzer der App unter einer Angst- oder Panikstörung leidet. Datensicherheit habe bislang bei der Zertifizierung von Medizinprodukten überhaupt keine Rolle gespielt. Die Lösung, so Mauersberg weiter, liege auch nicht darin, unbedingt strengere Standards zu schaffen. Viel eher müsse man aus dem alten, kleinteiligen Denkmuster herauskommen, einheitliche Standards schaffen zu wollen, weil es ohnehin schon viel zu viele widersprüchliche Regelungen gebe.

Lautet die Lösung für das Sicherheitsproblem vernetzter Geräte also weniger Kontrolle und mehr Eigenverantwortung der Endnutzer? Tatsächlich sieht es so aus, als gebe es kein Patentrezept. Bei medizinischen Geräten wäre weniger Kontrolle natürlich fahrlässig. Das fordert aber auch niemand und ist nicht die Praxis. Im Vergleich zu IoT-Produkten vom Massenmarkt, die der Endnutzer etwa im Elektronikgeschäft seines Vertrauens erwerben kann, werden medizinische IoT-Geräte wesentlich strenger kontrolliert. Dass auch hier Gefahren übersehen oder Sicherheitslücken entstehen können, gehört zur Schnelllebigkeit des Hightechbereichs. Ein größeres Risikobewusstsein der Bevölkerung ist daher unerlässlich für einen angemessenen und kritischen Umgang mit Smart Devices. Wenn etwa durch Fremdeingriff der Thermostat nicht anspringt, der Fernseher einen auf der Couch liegend ausspäht oder im absurdesten Fall das smarte Sexspielzeug dafür sorgt, dass der Penis im elektronischen Keuschheitsgürtel eingesperrt bleibt, ist das keine Science-Fiction.

Aktuelle Ausgabe

Dieser Text erschien in der 20. Ausgabe von KATAPULT. Unterstützen Sie unsere Arbeit und abonnieren Sie das gedruckte Magazin für nur 19,90 Euro im Jahr.

Authors

Alexander Fürniß

KATAPULT-Redakteur